Εισαγωγή

Είναι γνωστό ότι το κακόβουλο λογισμικό χρησιμοποιεί τις υπηρεσίες του λειτουργικού συστήματος των Windows για να επιτύχει τους επιθυμητούς στόχους του επιτιθέμενου.

Για παράδειγμα, μια υπηρεσία του λειτουργικού συστήματος των Windows, όπως το Vssadmin, μπορεί να χρησιμοποιηθεί από ransomware για να εμποδίσει τη δυνατότητα επαναφοράς του συστήματος από τα αντίγραφα ασφαλείας (backup) σε ένα μηχάνημα Windows. Το Vssadmin είναι μια εντολή του συστήματος που διαχειρίζεται την υπηρεσία Volume Shadow Copy Service (VSS) που χρησιμοποιείται για τη δημιουργία αντιγράφων ασφαλείας του συστήματος. Με την χρήση του Vssadmin, το ransomware μπορεί να διαγράψει ή να απενεργοποιήσει τα αντίγραφα ασφαλείας του συστήματος, εμποδίζοντας έτσι τη δυνατότητα επαναφοράς του συστήματος από τα αντίγραφα ασφαλείας σε περίπτωση που τα δεδομένα του χρήστη έχουν κρυπτογραφηθεί από το ransomware.

Αυτό το άρθρο επικεντρώνεται στο πώς το Cyber Radar μπορεί να χρησιμοποιηθεί για να ανιχνεύσει πότε εκτελούνται ορισμένες υπηρεσίες του λειτουργικού συστήματος των Windows σε ένα μηχάνημα. Θα προσπαθήσουμε να ανιχνεύσουμε πότε εκτελούνται τα Nltest, BCDedit, Vssadmin, Attrib και Schtasks στη γραμμή εντολών των Windows(cmd). Αν και η εκτέλεση αυτών των εργαλείων δεν είναι συνήθως κακόβουλη και δεν σημαίνει απαραίτητα ότι υπάρχει μια ενεργή επίθεση. Πρέπει όμως να παρακολουθούνται, για τους ακόλουθους λόγους:

1) Για να αναλύσουμε και να κατανοήσουμε καλύτερα τα γεγονότα που συμβαίνουν στα συστήματα που παρακολουθούνται, χρησιμοποιούμε τη διαδικασία του forensic analysis. Μέσω αυτής της διαδικασίας μπορούμε να ανακτήσουμε δεδομένα και πληροφορίες που θα μας βοηθήσουν να κατανοήσουμε και να αναπαραστήσουμε τα γεγονότα αυτά με μεγαλή ακρίβεια.

2) Για ανίχνευση ενεργειών από κακόβουλους χρήστες.

Εντοπισμός κακόβουλων ενεργειών:

To Cyber Radar εντοπίζει ενέργειες που γίνονται στο μηχάνημα σας από τις υπηρεσίες Nltest, BCDedit, Vssadmin, Attrib και Schtasks του λειτουργικού συστήματος των Windows.

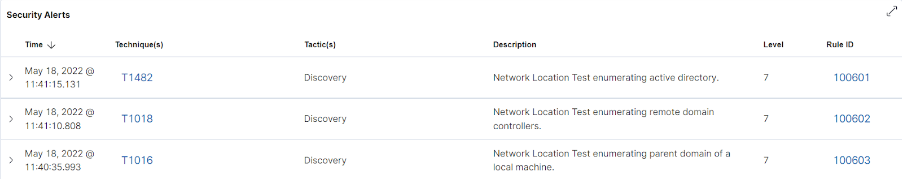

Nltest:

To Nltest είναι ένα βοηθητικό πρόγραμμα γραμμής εντολών των Windows που χρησιμοποιείται σε περιβάλλοντα Active Directory για την καταγραφή domain controller και να αναλύσει την αξιοπιστία των domain.

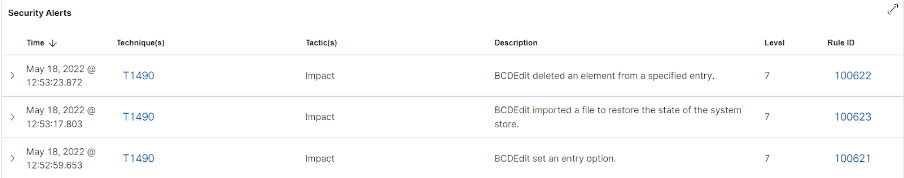

BCDEdit:

Το BCDEdit είναι ένα εργαλείο που χρησιμοποιείται για την επεξεργασία των ρυθμίσεων εκκίνησης των συστημάτων των Windows. Η Microsoft αναφέρει ότι η εκτέλεση του BCDEdit πιθανόν να είναι ένδειξη δραστηριότητας από ransomware. Μπορεί να χρησιμοποιηθεί για την “Απενεργοποίηση προειδοποιήσεων και αυτόματων επισκευών μετά από αποτυχίες εκκίνησης που μπορούν να προκληθούν από τη διαδικασία κρυπτογράφησης”. Έχουν δημιουργηθεί κανόνες για την ανίχνευση όταν το BCDEdit κάνει τα ακόλουθα:

1. Ορίζει μια τιμή επιλογής εισαγωγής.

2. Διαγράφει ένα στοιχείο από μια εγγραφή.

3. Εισάγει ένα αρχείο για να αποκαταστήσει την κατάσταση του αποθηκευμένου συστήματος.

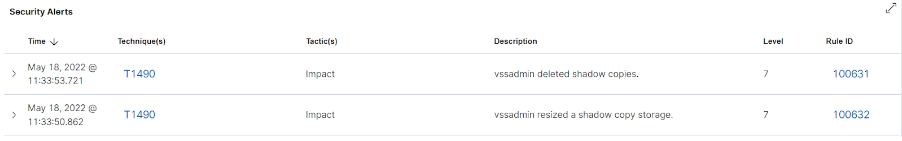

Vssadmin:

Το Vssadmin χρησιμοποιείται για τη διαχείριση volume shadow copy backups. Έχουν δημιουργηθεί κανόνες για την ανίχνευση της διαγραφής και της αλλαγής μεγέθους των αντιγράφων ασφαλείας των shadow copies.

Attrib:

Το Attrib είναι ένα εργαλείο του λειτουργικού συστήματος Windows που χρησιμοποιείται για την αφαίρεση ή την ρύθμιση των χαρακτηριστικών των αρχείων(hidden, read-only, system, and archive) . Οι επιτιθέμενοι χρησιμοποιούν αυτό το εργαλείο για να κρύψουν κακόβουλα αρχεία και φακέλους οπουδήποτε στο σύστημα.

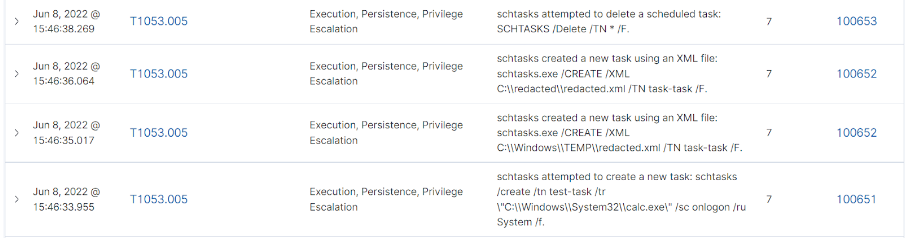

Schtasks:

Το Schtasks είναι ένα εργαλείο που επιτρέπει στους διαχειριστές ενός συστήματος να διαχειρίζονται προγραμματισμένες διεργασίες. Με το Schtasks μπορούν να δημιουργηθούν, να διαγραφούν, να εκτελεστούν και να τερματιστούν προγραμματισμένες διεργασίες σε ένα τοπικό ή απομακρυσμένο υπολογιστή. Οι επιτιθέμενοι είναι γνωστό ότι εκμεταλλεύονται αυτό το εργαλείο για τον προγραμματισμό κακόβουλων εργασιών. Υπάρχουν όμως κανόνες, για την ανίχνευση όταν το Schtasks κάνει τα εξής:

1. Δημιουργεί μια νέα προγραμματισμένη διεργασία.

2. Δημιουργεί μια νέα προγραμματισμένη διεργασία χρησιμοποιώντας ένα αρχείο XML.

3. Διαγράφει μια προγραμματισμένη διεργασία.