Lockbit 3.0 ransomware :

Το Lockbit θεωρείται ένα από τα πιο περιβόητα και ενεργά ramsomware . Το Lockbit Ransomware χρησιμοποιεί μια ποικιλία τεχνικών για να στοχεύσει σε κρίσιμες υποδομές και οργανισμούς σε ολόκληρο τον κόσμο. Οι επιθέσεις με το Lockbit ransomware στοχεύουν κυρίως σε συσκευές με λειτουργικό σύστημα Windows, χρησιμοποιώντας πολλαπλές τεχνικές για την αρχική πρόσβαση, συμπεριλαμβανομένης της εκμετάλλευσης δημοσίως προσβάσιμων θυρών RDP (Remote Desktop Protocol). Επίσης, εκμεταλλεύεται μη επιδιορθώσιμες ευπάθειες του διακομιστή που επιτρέπουν στους κακόβουλους χρήστες απομακρυσμένη πρόσβαση στα δίκτυα στόχου.

Το κακόβουλο λογισμικό LockBit εμφανίστηκε για πρώτη φορά τον Σεπτέμβριο του 2019 και κατά τη διάρκεια αυτής της περιόδου έχει αναβαθμιστεί δύο φορές για να περιλαμβάνει νέες μορφές μόλυνσης και τεχνικές για να αποφύγει την ανίχνευση. Η τελευταία έκδοση είναι το Lockbit 3.0, η οποία κυκλοφόρησε τον Ιούνιο του 2022.

Τα ακόλουθα είναι ενέργειες που κάνει το Lockbit 3.0 ransomware:

1) Χρησιμοποιεί μια μορφή ταυτότητας (“ειδικό κλειδί” – access token) για να αποκρυπτογραφήσει τον πηγαίο κώδικα του ransomware πριν εκτελεστεί στο μηχάνημα του θύματος, για παράδειγμα: <Ransomware.exe> -k LocalServiceNetworkRestricted -pass db66023ab2abcb9957fb01ed50cdfa6a.

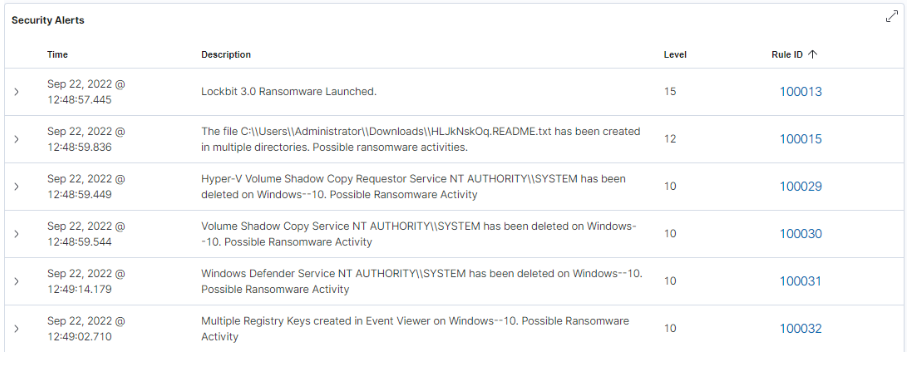

2) Το ransomware αφήνει το αίτημα λύτρων σε πολλούς φακέλους και στη συνέχεια κρυπτογραφεί όλα τα αρχεία στον προορισμό. Τα αιτήματα συνήθως έχουν τη μορφή <τυχαία_συμβολοσειρά>.README.txt. Η επέκταση των κρυπτογραφημένων αρχείων αλλάζει σε μια τυχαία συμβολοσειρά. Παραδείγματα τυχαίων συμβολοσειρών που χρησιμοποιούνται είναι οι HLJkNskOq και 19MqZqZ0s.

3) Συνεχίζει αλλάζοντας τα εικονίδια των κρυπτογραφημένων αρχείων χρησιμοποιώντας το αρχείο .ico που έχει γραφεί στον φάκελο C:\ProgramData\ από το κακόβουλο λογισμικό.

4) Απενεργοποιεί τις υπηρεσίες Windows Defender και Event Log.

5) Απενεργοποιεί και διαγράφει τις υπηρεσίες Volume Shadow Copy και Hyper-V Volume Shadow Copy Requestor.

Εντοπισμός του Lockbit:

Το Cyber Radar έχει δύο τεχνικές εντοπισμού του Lockbit τα εξής παρακάτω:

File Integrity Monitoring (FIM): Ανιχνεύει τα αρχεία όταν δημιουργούνται, διαγράφονται ή αλλάζουν και καταγράφει τα hash των αρχείων χρησιμοποιώντας SHA1, MD5, SHA256 και IMPHASH. Κατόπιν συγκρίνει τα hash όλων των αρχείων με τη βάση δεδομένων μας (Threat Intelligence) και αν κάποιο hash ταυτιστεί με αυτο του Pandora θα δημιουργηθεί η αντίστοιχη ειδοποίηση στο Dashboard του Cyber Radar και αμέσως θα διαγραφεί αυτόματα.

Καταγραφή και αξιολόγηση συμβάντων στα Windows: Το Cyber Radar έχει την δυνατότητα να εντοπίζει αυτές τις ενέργειες που αναφεραμε όταν γίνονται σε ένα σύστημα και οταν εντοπίζονται δημιουργείται η αντίστοιχη ειδοποίηση στο Dashboard. Οι ειδοποιησεις αναλύονται και αξιολογούνται και κατόπιν πραγματοποιούνται οι απαραίτητες ενέργειες για την αντιμετώπιση του συμβάντος.

Μην αφήσετε την ασφάλεια της επιχείρησής σας στην τύχη.

Επικοινωνήστε μαζί μας σήμερα για να δείτε πώς το Cyber Radar μπορεί να προστατεύσει τα δεδομένα και τη φήμη της εταιρείας σας. Μια επένδυση στην ασφάλεια της επιχείρησής σας είναι μια επένδυση για το μέλλον της.

Ανακαλύψτε περισσότερα ή ζητήστε ένα DEMO από εδώ: https://www.audax.gr/gia-epixeiriseis/cyber-radar-unified-xdr-siem-platform/