Τι είναι το Sysjoker :

Το Sysjoker είναι ένα κακόβουλο backdoor λογισμικό που ανακαλύφθηκε για πρώτη φορά τον Δεκέμβριο του 2021 από την Intezer. Είναι εξελιγμένο και γραμμένο σε C++ .

Το Sysjoker είναι κακόβουλο λογισμικό πολλαπλών πλατφορμών που στοχεύει λειτουργικά συστήματα Windows, Linux και macOS. Συχνές επιθέσεις για το Sysjoker είναι συνημμένα email, κακόβουλες διαφημίσεις και μολυσμένο λογισμικό.

Το κακόβουλο λογισμικό Sysjoker αποτελεί μεγάλη απειλή επειδή μπορεί να συνδεθεί με εξελιγμένες επιθέσεις. Αυτές οι επιθέσεις μπορεί να είναι ransomware, εγκατάσταση crypto miners ή spyware.

Ανάλυση συμπεριφοράς :

Μόλις το Sysjoker μολύνει ένα μηχάνημα, θα αρχίσει να εκτελεί τις παρακάτω ενέργειες:

- Δημιουργία φακέλων και αρχείων

- Θεμελίωση της παρουσίας του

- Πραγματοποίηση διαδικασιών για ανακάλυψη άλλων συστημάτων

- Απόκρυψη σε κατάσταση αναμονής, περιμένοντας εντολές.

Σε όλες τις πλατφόρμες, μετά την εκτέλεση του το Sysjoker, θα δημιουργήσει ορισμένους καταλόγους και θα μεταμφιεστεί ως ενημέρωση συστήματος.

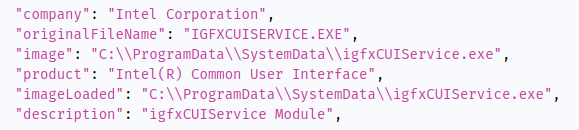

Στα Windows, μεταμφιέζεται ως μια πολύ γνωστή διεργασία Intel Common User Interface, igfxCUIService.exe.

Το Sysjoker θα προσπαθήσει να σταθεροποιηθεί με διάφορα μέσα ανάλογα το λειτουργικό σύστημα:

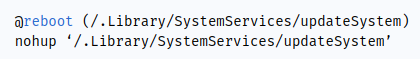

Linux/Unix : Εκτελεί μια διεργασία cron και εκτελεί την εντολή nohup.

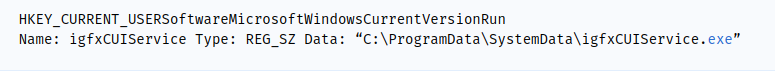

Windows : Προστίθεται στην λίστα με τα αρχεία εκτέλεσης των Windows.

macOS : Δημιουργεί ένα αρχείο στο φάκελο LaunchAgents.

![]()

Στη συνέχεια, το Sysjoker θα εκτελέσει τις εντολές Living off the Land (LOtL) για να συγκεντρώσει πληροφορίες δικτύου και συστήματος σχετικά με το μολυσμένο μηχάνημα.

Χρησιμοποιεί προσωρινά αρχεία κειμένου στα μηχανήματα των Windows για να καταγράφει τα αποτελέσματα των εντολών Living off the Land (LOtL) και C2.

Μετά από όλες αυτές τις ενέργειες, το μολυσμένο μηχάνημα είναι έτοιμο να λάβει εντολές από τον διακομιστή C2.

Κακόβουλα αρχεία (HASH):

Τα παρακάτω hashes ανήκουν σε κακόβουλα αρχεία(Sysjoker) που βρέθηκαν και έχουν καταχωρηθεί από βάσεις δεδομένων κακόβουλου λογισμικού (π.χ. vx-underground). Τα hashes των αρχείων (SHA2-256) χρησιμοποιούνται για την ονομασία των αρχείων.

Linux:

bd0141e88a0d56b508bc52db4dab68a49b6027a486e4d9514ec0db006fe71eed

d028e64bf4ec97dfd655ccd1157a5b96515d461a710231ac8a529d7bdb936ff3

Windows:

1ffd6559d21470c40dcf9236da51e5823d7ad58c93502279871c3fe7718c901c

61df74731fbe1eafb2eb987f20e5226962eeceef010164e41ea6c4494a4010fc

649a97980ed3eeed9a9b61eafd1d60c8d2d15c3be1d6acd3723af87fbda2e8fd

macOS:

1a9a5c797777f37463b44de2b49a7f95abca786db3977dcdac0f79da739c08ac

fe99db3268e058e1204aff679e0726dc77fd45d06757a5fda9eafc6a28cfb8df

d0febda3a3d2d68b0374c26784198dc4309dbe4a8978e44bb7584fd832c325f0

e83f6fdf04928cf1be0cec6c4c5a583561a06b5c18b559dc2298ae174709bf68

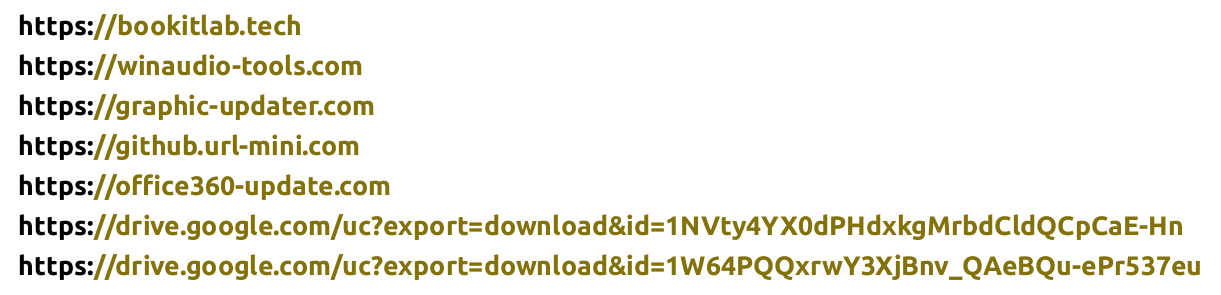

C2 domains :

Αυτά είναι τα domains που το κακόβουλο λογισμικό στέλνει αιτήματα DNS και λαμβάνει εντολές C2 :

Αρχεία και κατάλογοι που δημιουργούνται μετά τη μόλυνση :

Τα παρακάτω είναι τα αρχεία και οι κατάλογοι που δημιουργούνται από το Sysjoker αφού μολύνουν έναν υπολογιστή :

Linux:

/.Library/

/.Library/SystemServices/updateSystem

/.Library/SystemNetwork

/.Library/log.txt

Windows:

C:\ProgramData\SystemData

C:\ProgramData\SystemData\igfxCUIService.exe

C:\ProgramData\SystemData\microsoft_Windows.dll

Several temporary files in the C:\ProgramData\SystemData directory

macOS:

/Library/MacOsServices

/Library/MacOsServices/updateMacOs

/Library/SystemNetwork

/Library/LaunchAgents/com.apple.update.plist

Εντοπισμός Sysjoker:

Το Cyber Radar παρέχει κανόνες ανίχνευσης που θα δημιουργήσουν ειδοποιήσεις όταν εντοπιστεί το Sysjoker σε ένα μηχάνημα.

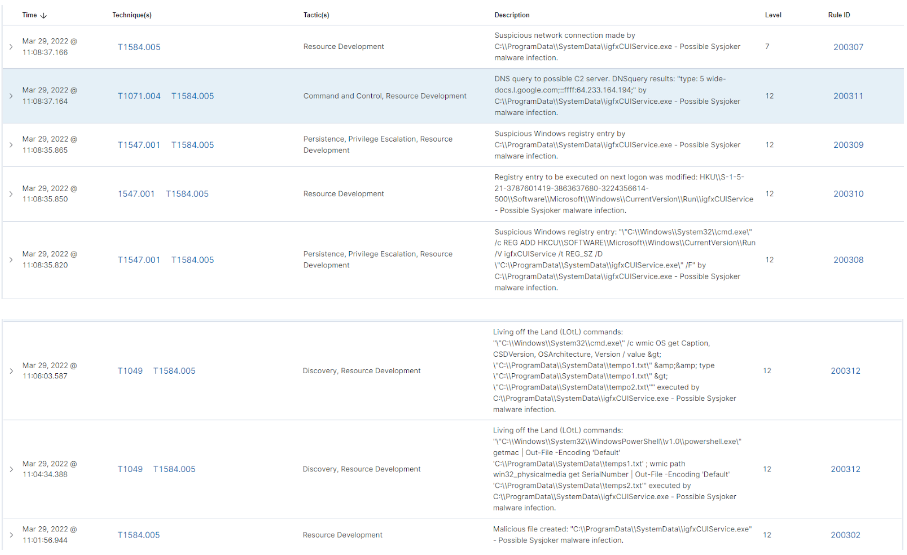

Windows :

Το Cyber Radar καταγραφεί συμβάντα χρησιμοποιώντας το sysmon

Το System Monitor (Sysmon) είναι μια υπηρεσία συστήματος των Windows για να παρακολουθεί και να καταγράφει τη δραστηριότητα του συστήματος στο αρχείο καταγραφής συμβάντων των Windows. Οι δυνατότητες του Sysmon είναι οι εξής:

1) Ανιχνεύει τα αρχεία όταν δημιουργούνται, διαγράφονται ή αλλάζουν και καταγράφει τα hashes των αρχείων χρησιμοποιώντας SHA1 , MD5, SHA256 ή IMPHASH.

2) Ανιχνεύει τις συνδέσεις δικτύου και DNS queries

3) Καταγράφει όταν μια νέα διεργασία δημιουργήθηκε ή μια διεργασία τερματίστηκε.

Η παρακάτω εικόνα δείχνει μερικές ειδοποιήσεις σχετικά με το Sysjoker :

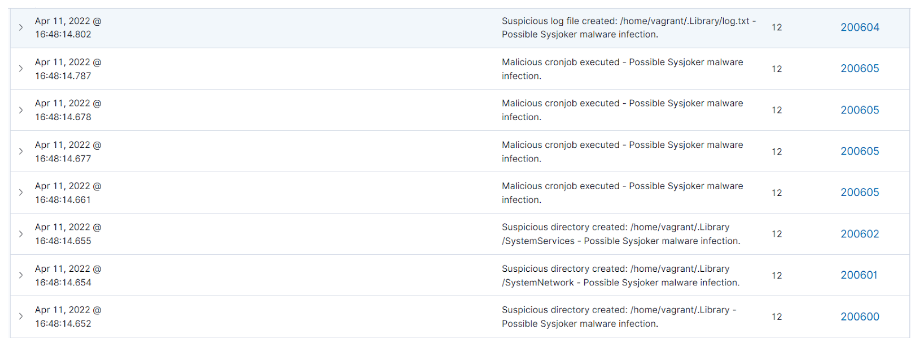

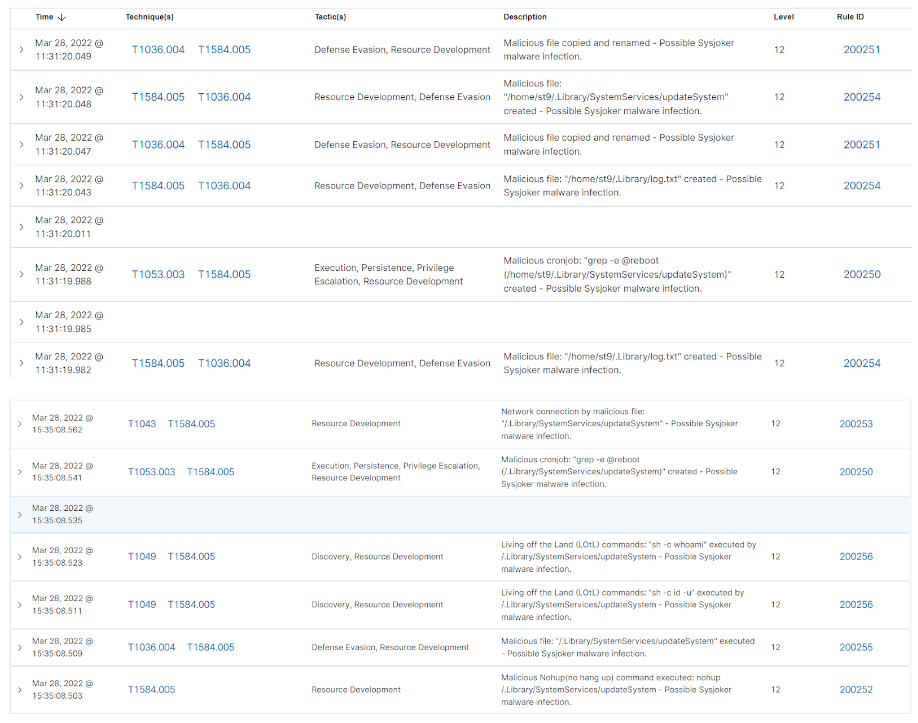

Linux /Unix :

Για την ανίχνευση Sysjoker σε μηχανήματα Linux/Unix, το Cyber Radar χρησιμοποιεί τις ακόλουθες μεθόδους:

- SCA (Security Configuration Assessment): Το Cyber Radar SCA μπορεί να χρησιμοποιηθεί για να ελέγχει το hardening του συστήματος και τις πολιτικές διαμόρφωσης και να βρίσκει τρόπους επιλύσεις τους. Χρησιμοποιούμε πολιτική SCA για τη σάρωση του φακέλου που δημιουργείται μετά την εκτέλεση του Sysjoker.

- Auditd: Το Auditd είναι ένα Framework που μπορεί να χρησιμοποιηθεί για τον έλεγχο συμβάντων συστημάτων Linux/Unix. Το Auditd μπορεί να χρησιμοποιηθεί για την παρακολούθηση των φακέλων και των αρχείων που θα δημιουργήσει το Sysjoker. Επίσης χρησιμοποιούμε το Auditd για να εντοπίσουμε το cronjob που εκτελέστηκε από το Sysjoker.

- SysmonForLinux: Το SysmonForLinux παρέχει βελτιωμένη παρακολούθηση συμβάντων, όπως διεργασίες, συνδέσεις δικτύου και αλλαγές στο σύστημα αρχείων. Κατόπιν αυτά ελέγχονται από το Cyber Radar και αν εντοπιστεί μια ύποπτη ενέργεια που αφορά το sysjoker θα εμφανιστεί η ανάλογη ειδοποιήση.

Μην αφήσετε την ασφάλεια της επιχείρησής σας στην τύχη.

Επικοινωνήστε μαζί μας σήμερα για να δείτε πώς το Cyber Radar μπορεί να προστατεύσει τα δεδομένα και τη φήμη της εταιρείας σας. Μια επένδυση στην ασφάλεια της επιχείρησής σας είναι μια επένδυση για το μέλλον της.

Ανακαλύψτε περισσότερα ή ζητήστε ένα DEMO από εδώ: https://www.audax.gr/gia-epixeiriseis/cyber-radar-unified-xdr-siem-platform/